GAN признаны менее эффективными при спуфинге биометрических систем

В исследовательской статье есть инструменты для нейтрализации атак с изменением лица, которые используют изменённое биометрическое эталонное изображение в документе, удостоверяющем личность.

Четыре исследователя из швейцарского научно-исследовательского института Idiap предоставили через IEEE два набора данных и инструменты для четырёх видов морфирующих атак против биометрических систем. Учёные говорят, что усилия по обнаружению этих трансформирующих атак замедлились из-за отсутствия соответствующих наборов данных и инструментов.

Два года назад Германия запретила морфинг лица, чтобы предотвратить прикрепление нескольких личностей к одному изменённому изображению.

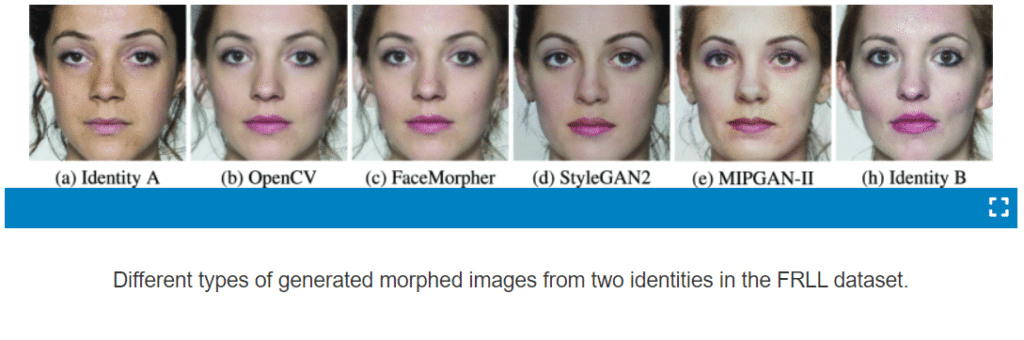

Два так называемых классических типа основаны на лицевых ориентирах, основанных на OpenCV и FaceMorpher. Два других используют StyleGAN 2 для создания синтетических морфов из генеративно-состязательных сетей.

Команда также проанализировала уязвимость четырёх алгоритмов распознавания лиц, которые они считают современными: FaceNet, ISV, ArcFace и VGG-Face.

Проблема заключается в надёжности систем безопасности, таких как пограничный контроль и контроль доступа, которые всё чаще используют биометрию лица. В 2014 году группа итальянских исследователей показала, что, скажем, разыскиваемый преступник может использовать трансформированную фотографию, чтобы путешествовать как человек, которого не преследуют.

Исследователи выразили удивление тем, что, несмотря на создание изображений с «более высокой визуальной привлекательностью», атаки морфинга на основе GAN представляют меньшую угрозу безопасности, чем классические морфы.

По материалам Biometrics Research Group. Автор Jim Nash