Аннотация

В последние годы наблюдается интерес к области биометрической аутентификации, которая подтверждает личность пользователя с помощью его биологических характеристик. Специалисты исследовали новую биометрию, основанную на электрической активности сердца человека в виде сигналов электрокардиограммы (ЭКГ). Чтобы проверить стабильность ЭКГ как биометрического параметра, были собраны данные от 55 участников за две сессии с периодом 4 месяца между ними. Также использовался монитор ЭКГ потребительского класса, который более доступен и удобен, чем медицинский аналог. Используя стандартный подход для оценки предлагаемого классификатора, получена частота ошибок 2,4% для данных, собранных в течение одного сеанса, и 9,7% для данных, собранных в течение двух сеансов. Результаты эксперимента показывают, что сигналы ЭКГ, собранные с использованием монитора потребительского уровня, могут быть успешно использованы для аутентификации пользователей.

1. Введение

Несмотря на многочисленные проблемы с удобством использования и безопасностью, традиционные пароли представляют собой наиболее распространенный механизм проверки подлинности пользователей в сети [1, 5, 12]. Пароли создают неудобство для пользователей, поскольку они должны запоминать их и в идеале они должны быть длинными и уникальными. Поэтому не следует удивляться тому, что многие пользователи предпочитают использовать пароли простые для угадывания и повторно используемые в различных службах [9, 16]. Это приводит к захвату учетных записей и компрометации личных данных. Исследования показали, что более 50% пользователей имеют одинаковые пароли для различных служб [9] и 81% нарушений данных происходит из-за плохого отношения к паролям [30].

Исследователи рассматривают альтернативные схемы аутентификации для замены или дополнения традиционных паролей, включая push-уведомления [26], графические пароли [31], оценки доверия [18] и жесты [27]. Особый интерес представляет биометрическая аутентификация, которая подтверждает личность пользователя «тем, кем он является». Биометрия повышает удобство использования системы, поскольку пользователям больше не нужно запоминать пароли или всегда иметь физический токен. Простота использования биометрических данных для аутентификации привела к быстрому внедрению биометрии в частном и государственном секторах, и ожидается, что к 2025 году мировой рынок биометрических технологий достигнет 59,31 миллиарда долларов [13].

В то время как основные исследования были сосредоточены на общих биометрических методах, таких как отпечатки пальцев, распознавание лиц и сканирование радужной оболочки глаза, недостаточно было сделано для изучения новых биометрических показателей. В этой работе описано исследование биометрических данных, основанных на электрической активности человеческого сердца в форме сигналов электрокардиограммы (ЭКГ). Прошлые исследования показали, что ЭКГ достаточно уникальна для каждого человека [6] и может использоваться для аутентификации пользователя. Эта работа дополнительно исследует стабильность (то есть неизменность) ЭКГ как биометрической характеристики в течение длительных периодов времени. Кроме того, проверена возможность использования мониторов записи ЭКГ потребительского класса для аутентификации пользователей. Эти мониторы являются более доступными и менее сложны, чем их коллеги медицинского уровня, что представляет более реалистичный сценарий сбора ЭКГ. Наконец, проведена оценка производительности классификаторов, ответственных за аутентификацию пользователей, используя два подхода, один из которых является стандартным методом, найденным в существующей литературе, и другой, который обеспечивает более точные оценки ошибок, допущенных классификаторами.

2. Предпосылки и связанная с этим работа

Эта работа оценивает ЭКГ как биометрическую для аутентификации пользователя с использованием данных, собранных с монитора потребительского класса в течение четырех месяцев. В разделе предоставлен краткий обзор биометрии и связанная с этим работа по оценке ЭКГ для аутентификации пользователя.

2.1 Биометрия

Термин «биометрия» используется для описания измеримых и отличительных характеристик, которые можно использовать для распознавания лиц [14]. Эти характеристики часто делятся на две категории: физиологические и поведенческие [14]. Физиологическая биометрия относится к физиологии человека; К ним относятся отпечатки пальцев, черты лица, узоры радужной оболочки или ДНК. Поведенческая биометрия основана на поведении человека, таком как динамика нажатия клавиш, голос или походка. Для того чтобы биометрия могла применяться для контроля доступа, она должна быть универсальной (присутствующей и измеряемой у каждого индивидуума), уникальной (отличающейся у каждого индивидуума) и стабильной (инвариантной в течение всей жизни индивидуума) [17]. Цифровые представления уникальных особенностей, извлеченных из биометрического образца, известны как биометрические шаблоны.

Аутентификация и идентификация. Биометрия может использоваться для достижения двух важных целей контроля доступа, аутентификации и идентификации пользователя [17]. Биометрическая аутентификация включает в себя пользователя, предъявляющего удостоверение личности и биометрический образец. Затем система решает, является ли эта заявка действительной, основываясь на записанной биометрии для этой идентичности. В отличие от этого, идентификация пользователя включает в себя поиск наиболее близкого соответствия представленной биометрии среди сохраненных шаблонов. В этом проекте сделан фокус на аутентификацию пользователей, оставляя идентификацию как будущую работу.

Ограничения. Хотя биометрия обеспечивает большую простоту использования, чем традиционные пароли, все еще существует проблема безопасности и конфиденциальности биометрических данных [24]. Будучи скомпрометированными, биометрические данные не могут быть легко отменены, поскольку они зависят от постоянных физиологических или поведенческих характеристик человека. Кроме того, операторы систем биометрического распознавания могут непреднамеренно получать дополнительную информацию из биометрических данных пользователя. Например, образцы отпечатков пальцев могут быть связаны с некоторыми заболеваниями [32]. Наконец, некоторые биометрические характеристики не могут быть сохранены в тайне, например, лицо. Следовательно, пользователь, желающий остаться анонимным, может быть идентифицирован без его ведома и согласия [32].

2.2 Электрокардиограмма как биометрическая

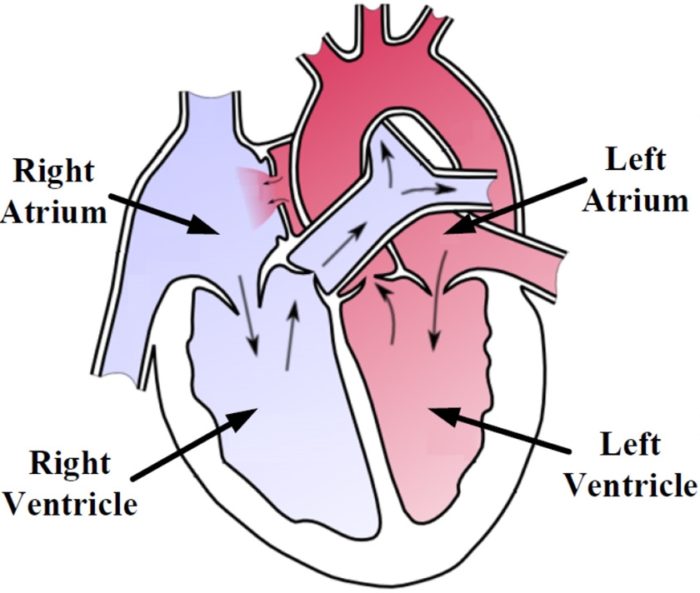

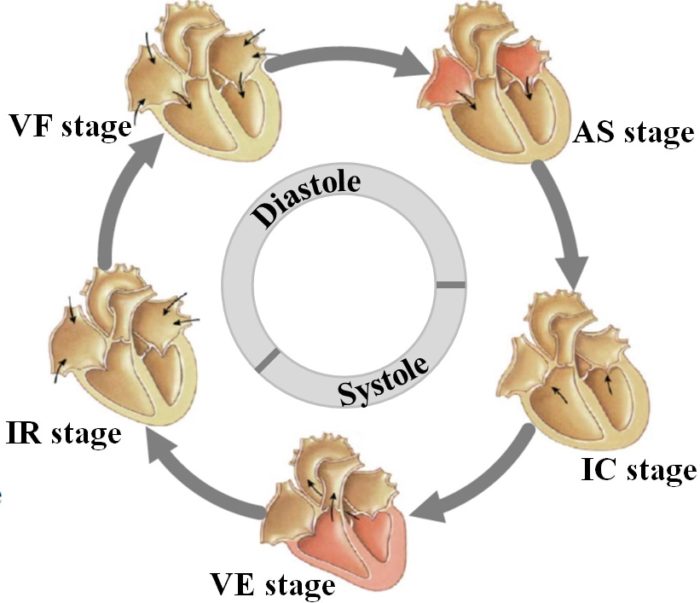

Сердце – это мышца, которая перекачивает кровь, наполненную кислородом и питательными веществами, через кровеносные сосуды в ткани организма [29]. Для накачки крови сердечная мышца должна сокращаться, что генерирует электрический импульс.

Этот импульс может быть обнаружен на поверхности тела с помощью электродов, размещенных на коже, что делается во время теста ЭКГ. След ЭКГ фиксирует процесс деполяризации и реполяризации камер сердца, что заставляет их сокращаться и расслабляться.

В нескольких исследованиях изучается уникальность и стабильность ЭКГ. Большинство из них следуют «индивидуальному» подходу к получению сигнала, так что электроды расположены непосредственно на человеке [4, 6, 11, 15, 19, 23]. Существует меньше исследований, которые следуют подходу «от человека», но они иллюстрируют более реалистичный сценарий использования для систем распознавания на основе ЭКГ. Такие примеры включают установку датчиков ЭКГ в чехол для смартфона [3], встраивание датчика в упор для рук клавиатуры [8] или установку монитора ЭКГ на рулевом колесе автомобиля [22]. Кроме того, в существующих исследованиях часто используются результаты, собранные за один сеанс сбора данных [3, 4, 7, 11, 15, 20, 21]. Хотя односессионные наборы данных проще в создании, их нельзя использовать, чтобы сделать выводы о стабильности ЭКГ как о биометрической характеристике. Некоторые авторы использовали такие данные ЭКГ в своих исследованиях [19, 23], и только одно исследование явно предоставило сравнение результатов, полученных с использованием данных как за одну, так и за несколько сессий, собранных за период в четыре месяца [8 ]. В нем сделан вывод, что биометрические данные на основе ЭКГ демонстрируют многообещающие показатели распознавания с использованием как краткосрочных, так и долгосрочных данных. С точки зрения масштаба, большинство работ, которые исследуют ЭКГ для идентификации личности, не оценивают производительность систем аутентификации ЭКГ на очень больших наборах данных, как это было сделано для других биометрических модальностей. Заметным исключением является [6], в котором оценивается эффективность биометрической системы с использованием базы данных записей ЭКГ, собранных у 618 субъектов и получивших высокие показатели распознавания.

Использование ЭКГ для аутентификации может также решить некоторые из общих ограничений других биометрических показателей. Например, ЭКГ наблюдаться с использованием специальных датчиков и, таким образом, не позволяет сделать процесс аутентификации незаметным. Это может быть полезно для предотвращения атак утечки, например, когда злоумышленник получает учетные данные пользователя, занимаясь серфингом своих жертв.

3. Методология

В этом разделе описываются методы, используемые для сбора и предварительной обработки набора данных, обучим классификаторы для сопоставления биометрических шаблонов с представленными идентификаторами и проведем оценку полученных моделей.

3.1 Набор данных

Были собраны показания ЭКГ от 55 участников в течение двух сеансов с периодом в четыре месяца между ними. Большинство предметов были связаны с университетом: в качестве студентов, вспомогательного персонала или преподавателей. Согласно демографическому опросу, 30 мужчин и 25 женщин были включены в сбор данных в возрасте от 18 до 60 лет (медиана = 22). Кроме того, ни один из участников не сообщил о каких-либо серьезных проблемах со здоровьем, хотя некоторые из них чувствовали себя истощенными или лишенными сна в момент эксперимента. Не было никаких ограничений в отношении права на участие, если этому субъекту было не менее 18 лет. Из-за технических проблем, которые возникли во время сбора данных, только у 49 участников получено достаточно данных для использования в последующем анализе.

В работе использовали монитор ЭКГ AliveCor Kardia Mobile [2] в качестве наилучшего приближения к биометрическому датчику, который можно использовать в реальной системе аутентификации. Во время работы монитор подключается к приложению для смартфона, которое хранит данные в виде однонаправленной записи ЭКГ. Чтобы записать ЭКГ, пользователь должен поместить два пальца от каждой руки на каждый из двух электродов, как показано на Рисунке 1.

Процедура. Сбор данных проходил в одном из открытых рабочих мест в Школе информатики Эдинбургского университета. Процедура включала запись каждым участником, записавшим свою ЭКГ-кривую с использованием монитора в течение 4 минут. Запись выполнялась дважды с перерывом между ними. Общая продолжительность составила 8 минут. Участники не были ограничены в своих действиях, им было разрешено говорить и выполнять движения, если это не мешало сбору данных. В рамках опроса субъектам было предложено самостоятельно сообщить о своем физическом и эмоциональном состоянии, хотя это не оказало никакого влияния на сбор данных. Принявшие участие в обеих сессиях, в конце второй сессии получили подарочную карту Starbucks стоимостью 5 фунтов стерлингов.

Этика. Экспериментальная методология, используемая в этом проекте, соответствует этическим нормам Эдинбургского университета. Она была рассмотрена и утверждена Группой по этике Школы информатики. Все субъекты подписали форму согласия, подтверждающую их добровольное участие в процедуре сбора данных.

3.2 Предварительная обработка данных и классификация

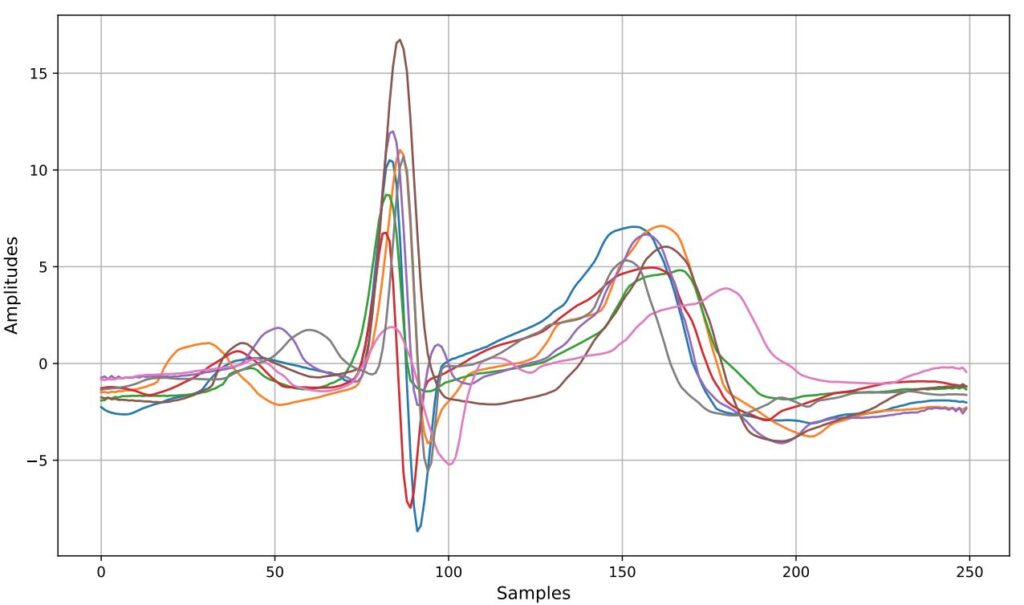

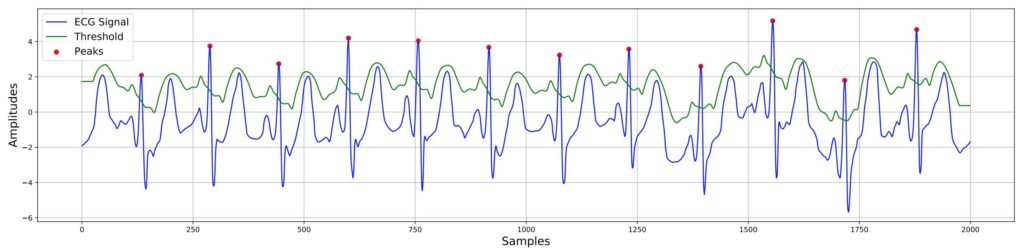

В статье описан подход, который использовали для предварительной обработки полученного набора данных, извлечения биометрических шаблонов и подготовки классификаторов. Предварительно обработали собранные кривые ЭКГ, прежде чем использовать их для оценки. Были использованы фильтры, поставляемые монитором, в том числе сетевой фильтр для устранения помех в линии электропередачи и полосовые фильтры Баттерворта для удаления базового шума и высокочастотного шума из сигнала ЭКГ. Затем разделили непрерывные кривые ЭКГ на сегменты, представляющие отдельные сердцебиения. Во-первых, акцентировали комплексы QRS, используя вейвлет-преобразование и расположили пики R, присутствующие в каждом сердцебиении. Для этого использовали технику пороговой обработки на основе скользящего среднего, как показано на Рисунке 3. Затем использовали расположенные пики R, чтобы разделить кривые ЭКГ на отдельные волны сердцебиения. Удалили зашумленные или неправильно разделенные формы волны, сравнив каждый сегмент со средней формой волны индивидуума отбросив 20% самых разнородных сегментов, как это определено евклидовым расстоянием. Использовали оставшиеся сигналы пульса в качестве функций для обучения классификаторов аутентификации пользователей. Дополнительно стандартизировали функции, используя z-оценки, и выполнили анализ основных компонентов (PCA), чтобы выбрать первые 25 главных компонентов в качестве входных функций. Рисунок 2 иллюстрирует полученные сигналы сердцебиения (до стандартизации) и демонстрирует интерсубъектную изменчивость ЭКГ.

Классификация шаблонов. Чтобы сопоставить биометрические шаблоны с предоставленной идентификацией, были проведены эксперименты с несколькими алгоритмами машинного обучения, включая логистическую регрессию, k-ближайших соседей и вспомогательные векторные машины (SVM). Выбрали SVM в качестве окончательной модели и выполнили 5-кратную перекрестную проверку,чтобы выбрать гиперпараметры для модели, используя 80% данных в качестве обучающего набора, оставляя 20% для тестового набора. Важно отметить, что выполнено обучение отдельных моделей для каждого пользователя в наборе данных, так что каждый классификатор стремится предсказать вероятность, того, что предоставленный биометрический шаблон принадлежит этому конкретному пользователю.

3.3 Оценка

Биометрическая система может показывать два типа ошибок. Ложное принятие происходит всякий раз, когда система неправильно принимает нарушителя, и ложное отклонение происходит всякий раз, когда система неправильно отклоняет подлинного пользователя. Порог принятия решения классификатора может быть дополнительно настроен на улучшение общего удобства использования (уменьшение количества ложных отказов) или безопасности (уменьшение количества ложных приемов) системы [25]. Как это часто бывает в биометрических исследованиях [10], был использован равный коэффициент ошибок (ERR) и половинный целевой коэффициент ошибок (HTER) в качестве показателей. ERR – это частота ошибок, которая достигается, когда порог принятия решения классификатора настроен таким образом, чтобы количество ложных отклонений и ложных приемов было одинаковым, в то время как HTER представляет частоту ошибок при некотором заранее определенном пороге принятия решения.

В этой работе выполнена оценка производительности моделей аутентификации, с использованием двух разных подходов. Используя первый метод, одни и те же пользователи были включены в обучающие и тестовые наборы для каждого оцениваемого классификатора. Хотя этот подход проще и часто встречается в литературе [10], он недооценивает количество ложных приемов, поскольку классификатор учится отличать целевого пользователя (для которого он обучен) от всех остальных пользователей в наборе данных. Второй подход – исключить данные конкретного (нецелевого) пользователя из обучающей выборки, но сохранить их в тестовой выборке. Следовательно, на этапе обучения классификатор не учится отличать показания целевого пользователя от показаний исключенного пользователя, сводя к минимуму систематическую ошибку в оценке. Для каждого оцениваемого классификатора можно повторять эту процедуру, каждый раз исключая другого пользователя.

4. Полученные результаты

Представляем результаты оценки с использованием двух обсуждаемых подходов. Для каждого набора данных, собранных во время двух сеансов сбора данных, использованы первые 80% кривой ЭКГ по 49 субъектов в качестве обучающих данных, а оставшиеся 20% сигнала – в качестве тестовых данных. Таким образом, всего из каждого сеанса получили по два обучающих набора и по два тестовых набора. Также изучена стабильность ЭКГ как биометрических данных, другими словами, насколько она инвариантна для каждого человека в течение длительных периодов времени. По этой причине каждая таблица включает результаты при трех условиях. В первых двух из одного и того же сеанса сбора данных (первого или второго) берутся как учебные, так и тестовые наборы. В третьем условии обучающая выборка берется из первой сессии, а тестовая – из второго сеанса, собранные через четыре месяца.

Результаты первого метода оценки представлены в Таблице 1. Средняя производительность классификаторов для каждого целевого пользователя оценивается с использованием равной частоты ошибок (EER) в качестве метрики, представляемой как среднее значение индивидуальных оценок EER, полученных для каждого из 49 пользователей.

| Обучение | Тестирование | Среднее EER | Стандартное отклонение |

|---|---|---|---|

| S1 | S1 | 3.22% | 2.99% |

| S2 | S2 | 2.44% | 2.40% |

| S1 | S2 | 9.65% | 11.35% |

Результаты второго подхода к оценке показаны в Таблице 2. В этом случае использована половина целевой частоты ошибок (HTER) в качестве метрики, поскольку устанавливаем порог принятия решения во время процесса обучения, что представляет собой более реалистичный сценарий. Получен средний балл HTER путем усреднения индивидуальных баллов HTER для каждого оцениваемого классификатора.

| Обучение | Тестирование | Среднее HTER | Стандартное отклонение |

|---|---|---|---|

| S1 | S1 | 5.86% | 10.00% |

| S2 | S2 | 4.58% | 9.35% |

| S1 | S2 | 30.02% | 17.40% |

5. Обсуждение и вывод

В этой работе исследовано использование ЭКГ в качестве биометрических данных, уделяя особое внимание стабильности сигнала ЭКГ и производительности классификаторов, обученных с использованием данных, собранных с монитора ЭКГ потребительского класса. На практике оказалось затруднительным сравнить с результатами, представленных в литературе, поскольку не существует стандартизированного набора данных для биометрических исследований на основе ЭКГ, и разные авторы собирают свои данные в разных условиях. Тем не менее, представляем результаты вместе с существующими исследованиями в Таблице 3. Сравниваем только с исследованиями, которые следуют более реалистичному и удобному подходу «вне человека», в которых датчики монитора не размещаются непосредственно на человеке.

| Study | Subjects | Duration | EER |

|---|---|---|---|

| Present Work | 49 | Short | 2.4% |

| Present Work | 49 | Long | 9.7% |

| Carreiras et al. [6] | 63 | Short | 13.3% |

| Coutinho et al. [7] | 19 | Short | 0.4% |

| Falconi et al. [3] | 10 | Short | 9.8% |

| Silva et al. [8] | 63 | Short | 1.0% |

| Silva et al. [8] | 63 | Long | 9.1% |

| Singh et al. [28] | 126 | Short | 3.4% |

| Komeili et al. [20] | 70 | Short | 11.0% |

Результаты, представленные в этой работе, дают положительный взгляд на биометрию на основе ЭКГ, показывая, что люди могут быть аутентифицированы с помощью записи ЭКГ. Этот проект также подтвердил результаты предыдущих авторов, показывающие, что производительность биометрических данных ЭКГ со временем ухудшается. Улучшение характеристик ЭКГ в течение более длительных периодов времени может быть достигнуто путем синхронизации сохраненных биометрических данных с новым сигналом после каждой успешной аутентификации.

Эта работа также демонстрирует высокий потенциал использования мониторов ЭКГ потребительского класса для аутентификации. Внедрение недорогих датчиков позволяет разработчикам систем встраивать их в существующие системы контроля доступа. Тем не менее, необходимо провести дополнительные исследования по извлечению уникальных признаков из ЭКГ-сигналов, полученных с помощью бюджетных мониторов, по предотвращению спуфинг-атак и обеспечению того, чтобы биометрические системы на основе ЭКГ были социально приемлемы для широкой общественности.

Ссылки

[1] Anne Adams, Martina Angela Sasse, and Peter Lunt. Making passwords secure and usable. In People and Computers XII, pages 1–19. Springer, 1997. [2] AliveCor. AliveCor KardiaMobile. https://store. alivecor.com/products/kardiamobile, 2019. Accessed: 2019-05-31.

[3] J. S. Arteaga-Falconi, H. Al Osman, and A. El Saddik. ECG authentication for mobile devices. IEEE Transactions on Instrumentation and Measurement, 65(3):591– 600, March 2016.

[4] L. Biel, O. Pettersson, L. Philipson, and P. Wide. ECG analysis: a new approach in human identification. IEEE Transactions on Instrumentation and Measurement, 50(3):808–812, Jun 2001.

[5] Joseph Bonneau, Cormac Herley, Paul C Van Oorschot, and Frank Stajano. The quest to replace passwords: A framework for comparative evaluation of web authentication schemes. In 2012 IEEE Symposium on Security and Privacy, pages 553–567. IEEE, 2012.

[6] Carlos Carreiras, André Lourenço, Hugo Silva, Ana Fred, and Rui Ferreira. Evaluating template uniqueness in ECG biometrics. In Joaquim Filipe, Oleg Gusikhin, Kurosh Madani, and Jurek Sasiadek, editors, Informatics in Control, Automation and Robotics, pages 111–123, Cham, 2016. Springer International Publishing.

[7] David Pereira Coutinho, Ana L. N. Fred, and Mário A. T. Figueiredo. ECG-based continuous authentication system using adaptive string matching. In BIOSIGNALS, 2011.

[8] H. P. da Silva, A. Fred, A. Lourenço, and A. K. Jain. Finger ECG signal for user authentication: Usability and performance. In 2013 IEEE Sixth International Conference on Biometrics: Theory, Applications and Systems (BTAS), pages 1–8, Sept 2013.

[9] Anupam Das, Joseph Bonneau, Matthew Caesar, Nikita Borisov, and XiaoFeng Wang. The tangled web of password reuse. In NDSS, volume 14, pages 23–26, 2014.

[10] Simon Eberz, Kasper B. Rasmussen, Vincent Lenders, and Ivan Martinovic. Evaluating behavioral biometrics for continuous authentication: Challenges and metrics. In Proceedings of the 2017 ACM on Asia Conference on Computer and Communications Security, ASIA CCS ’17, pages 386–399, New York, NY, USA, 2017. ACM.

[11] Afonso Eduardo, Helena Aidos, and Ana L. N. Fred. ECG-based biometrics using a deep autoencoder for feature learning — an empirical study on transferability. In ICPRAM, 2017.

[12] Steven Furnell and Leith Zekri. Replacing passwords: in search of the secret remedy. Network Security, 2006(1):4–8, 2006.

[13] Grand View Research. Biometrics technology market analysis report by end-use. https://www.grandviewresearch.com/ industry-analysis/biometrics-industry, 2017. Accessed: 2019-05-31.

[14] Information Technology Laboratory – National Institute of Standards and Technology. Standards for biometric technologies. https://www.nist.gov/speech-testimony/ standards-biometric-technologies, 2013. Accessed: 2019-05-31.

[15] Steven A. Israel, John M. Irvine, Andrew Cheng, Mark D. Wiederhold, and Brenda K. Wiederhold. ECG to identify individuals. Pattern Recogn., 38(1):133–142, January 2005.

[16] Blake Ives, Kenneth R Walsh, and Helmut Schneider. The domino effect of password reuse. Communications of the ACM, 47(4):75–78, 2004.

[17] Anil K Jain, Patrick Flynn, and Arun A Ross. Handbook of biometrics. Springer Science & Business Media, 2007.

[18] Bjorn Markus Jakobsson, Mark J Grandcolas, Philippe JP Golle, Richard Chow, and Runting Shi. Implicit authentication, November 13 2012. US Patent 8,312,157.

[19] Irena Jekova, Vessela Krasteva, and Ramun Schmid. Human identification by cross-correlation and pattern matching of personalized heartbeat: Influence of ECG leads and reference database size. Sensors, 18(2):372, Jan 2018.

[20] M. Komeili, W. Louis, N. Armanfard, and D. Hatzinakos. On evaluating human recognition using electrocardiogram signals: From rest to exercise. In 2016 IEEE Canadian Conference on Electrical and Computer Engineering (CCECE), pages 1–4, May 2016.

[21] M. Kyoso and A. Uchiyama. Development of an ECG identification system. In 2001 Conference Proceedings of the 23rd Annual International Conference of the IEEE Engineering in Medicine and Biology Society, volume 4, pages 3721–3723 vol.4, 2001.

[22] André Lourenço, Ana Priscila Alves, Carlos Carreiras, Rui Policarpo Duarte, and Ana Fred. Cardiowheel: ECG biometrics on the steering wheel. In Joint European Conference on Machine Learning and Knowledge Discovery in Databases, pages 267–270. Springer, 2015.

[23] A.P. Nemirko and T.S Lugovaya. Biometric human identification based on electrocardiogram. In XII-th Russian Conference on Mathematical Methods of Pattern Recognition, pages 387–390. MAKS Press, 2005.

[24] Salil Prabhakar, Sharath Pankanti, and Anil K Jain. Biometric recognition: Security and privacy concerns. IEEE security & privacy, (2):33–42, 2003.

[25] Albert Ali. Salah. Machine learning for biometrics. In Handbook of Research on Machine Learning Applications and Trends: Algorithms, Methods, and Techniques, chapter 26, pages 539–560. IGI Global, Oxford, 2010.

[26] Aleksey Sanin, Matt Ricketson, Ryan Newlman, Andrew LeBlanc, and Eric Stern. Systems and methods for push notification based application authentication and authorization, January 2 2014. US Patent App. 13/915,475.

[27] Michael Sherman, Gradeigh Clark, Yulong Yang, Shridatt Sugrim, Arttu Modig, Janne Lindqvist, Antti Oulasvirta, and Teemu Roos. User-generated free-form gestures for authentication: Security and memorability. In Proceedings of the 12th annual international conference on Mobile systems, applications, and services, pages 176–189. ACM, 2014.

[28] K. Singh, A. Singhvi, and V. Pathangay. Dry contact fingertip ECG-based authentication system using time, frequency domain features and support vector machine. In 2015 37th Annual International Conference of the IEEE Engineering in Medicine and Biology Society (EMBC), pages 526–529, Aug 2015.

[29] The Johns Hopkins University. Basic Anatomy of the Heart. https://www.hopkinsmedicine.org/ healthlibrary/conditions/cardiovascular_ diseases/basic_anatomy_of_the_heart_85, P00192. Accessed: 2019-05-31.

[30] Verizon. Verizon Data Breach Investigations Report. https://enterprise.verizon.com/resources/ reports/dbir/#report, 2017. Accessed: 2019-05- 31.

[31] Susan Wiedenbeck, Jim Waters, Jean-Camille Birget, Alex Brodskiy, and Nasir Memon. Passpoints: Design and longitudinal evaluation of a graphical password system. International journal of human-computer studies, 63(1-2):102–127, 2005.

[32] John D Woodward. Biometrics: Privacy’s foe or privacy’s friend? Proceedings of the IEEE, 85(9):1480– 1492, 1997.